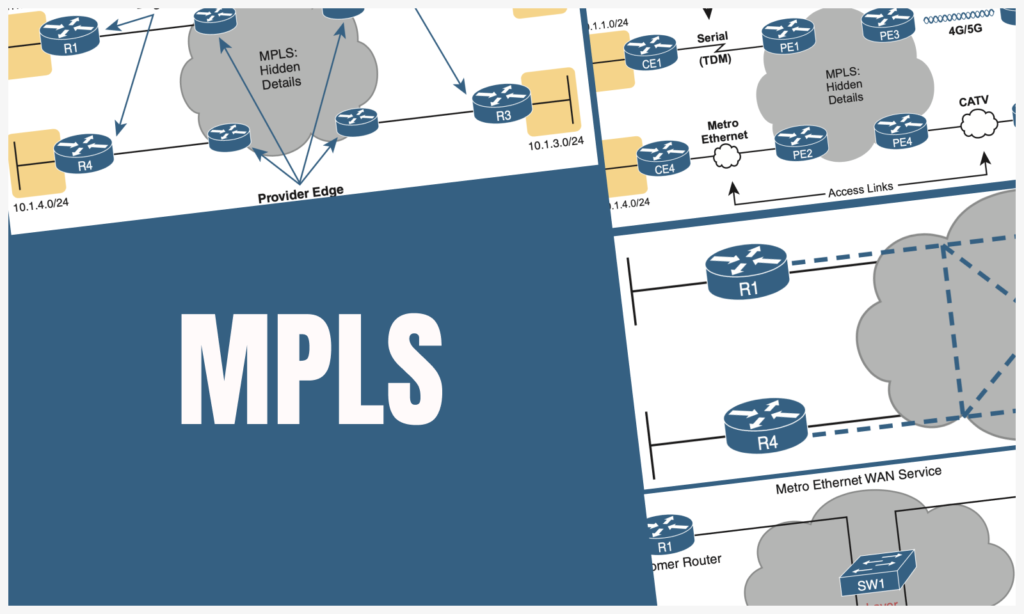

MPLS

Multiprotocol Label Switching(MPLS) من المعلوم مسبقاً أن كل جهاز توجيه لديه القرار المنفصل في إعادة توجيه توجيه الحزمة كما هو موضح بالخطوات 1 و 2 و 3 من الشكل أدناه بحيث يقوم كل جهاز توجيه بإجراء مقارنة بين عنوان IP الوجهة للحزمة وجدول توجيه IP الخاص به والذي من خلاله يحدد مكان إعادة توجيه الحزمة …