أساسيات VPN للإنترنت

تتمتع شبكات الـ WAN الخاصة ببعض ميزات الأمان الرائعة والتي من أبرزها أن بياناتهم المرسلة عبر شبكة WAN لم ير أي مهاجمين شيئاً من أثناء انتقالها أو قاموا بتغيير شيء منها لإحداث بعض الضرر فموفر خدمة WAN الخاصة يتعهد بإرسال بيانات العميل بين المواقع التي يمتلكها بأمان ولكن ليس إلى المواقع المملوكة لعملاء آخرين والعكس صحيح.

تحاول شبكات VPN توفير نفس الميزات الآمنة التي توفرها شبكة WAN الخاصة أثناء إرسال البيانات ولكن عبر شبكة مفتوحة لأطراف أخرى (مثل الإنترنت). فشبكات VPN قادرة أن توفر ميزات أمان مهمة عند الاتصال بالإنترنت ، مثل ما يلي:

■ السرية (Confidentiality): فهي قادرة على منع أي شخص في المنتصف أي على الإنترنت (رجل في الوسط) من القدرة على قراءة البيانات.

■ المصادقة (Authentication): فهي قادرة على التحقق من أن مرسل حزمة VPN هو جهاز مخول ومسموح له وليس جهازًا يستخدمه المهاجم.

■ تكامل البيانات (Integrity): فهي قادرة على التحقق من أن الحزمة لم تتغير أثناء انتقالها عبر الإنترنت.

■ ومنع إعادة التشغيل (Anti-Repay): فهي قادرة على منع أي شخص في المنتصف أي على الإنترنت (رجل في الوسط) من نسخ الحزم التي أرسلها مستخدم مخول وشرعي وإعادة استخدامها لاحقًا بغرض الظهور كمستخدم شرعي.

ولتحقيق هذه الأهداف يقوم جهازان بالقرب من حافة الإنترنت بإنشاء شبكة VPN تسمى أحيانًا بنفق VPN بحيث تضيف هذه الأجهزة رؤوسًا إلى الحزمة الأصلية مع هذه الرؤوس والتي تحوي بعض الحقول تتمكن أجهزة VPN من جعل حركة المرور آمنة.

تقوم أجهزة VPN أيضًا بتشفير الحزمة الأصلية مما يعني أن محتويات الحزمة الأصلية لا يمكن فك تشفيرها لأي شخص يصادف رؤية نسخة من الحزمة أثناء عبورها للإنترنت.

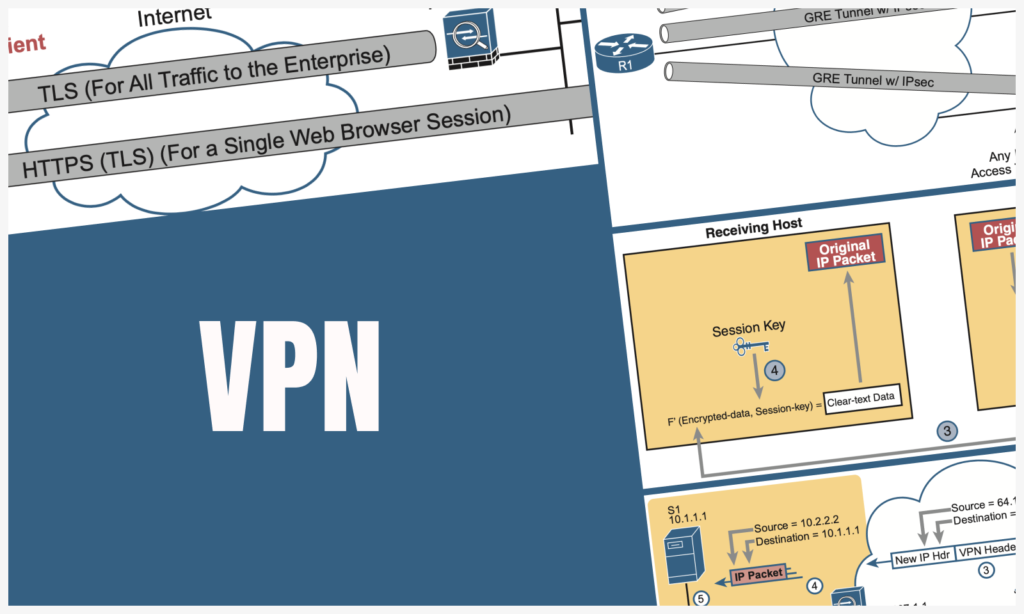

يوضح الشكل أدناه الفكرة العامة لما يحدث عادةً في نفق VPN بحيث يوضح الشكل شبكة VPN تم إنشاؤها بين موجه مكتب فرعي وجدار حماية Cisco وفي مثل هذه الحالة يُطلق على الـ VPN اسم (site-to-site VPN) لأنه يربط بين موقعين لشركة.

يوضح الشكل أعلاه الخطوات التالية للتدفق:

1. يرسل الجهاز PC1 10.2.2.2 على اليمين حزمة إلى خادم الويب 10.1.1.1 تمامًا كما يفعل بدون VPN.

2. يقوم الموجه بتشفير الحزمة ويضيف بعض رؤوس VPN ويضيف رأس IP آخر مستخدماً عناوين IP عامة) ومن ثم يعيد توجيه الحزمة.

3. يقوم مهاجم على الإنترنت بنسخ الحزمة وهو ما يسمى بهجوم الرجل في الوسط (man-in-the-middle attack). إلا أن المهاجم لا يتمكن من تغيير الحزمة دون أن يتم ملاحظته كما لا يمكنه قراءة محتويات الحزمة الأصلية.

4. يتلقى جدار الحماية FW1 الحزمة ويتأكد من أصالة المرسل (Authentication) ويتأكد من أن الحزمة لم تتغير (Integrity) ثم يفك تشفير الحزمة الأصلية (Confidentiality).

5. يتلقى الخادم S1 الحزمة غير المشفرة.

فوائد استخدام VPN على الإنترنت كما هو موضح في الشكل السابق كثيرة لأنه عادة ما تكون تكلفة اتصال الوصول باستخدام الإنترنت عالي السرعة أقل بكثير من العديد من خيارات WAN الخاصة والسبب أن الإنترنت متاح في كل مكان مما يجعل هذا النوع من الحلول متاحًا في جميع أنحاء العالم.

شبكات (Site-to-Site VPNs) مع IPsec

توفر شبكات Site-to-Site VPNs خدمات VPN للأجهزة الموجودة في موقعين باستخدام نفق VPN واحد أي أنه إذا كان كل موقع يحتوي على عشرات الأجهزة التي تحتاج إلى الاتصال بين المواقع فلن تحتاج الأجهزة المختلفة إنشاء VPN لها وبدلاً من ذلك يقوم مهندسو الشبكة بإعداد أجهزة مثل أجهزة التوجيه وجدران الحماية كما هو موضح في الشكل السابق لإنشاء نفق VPN واحد. أطراف هذا النفق هي من يتولى دور إنشاؤه وضمان بقاؤه يعمل طوال الوقت بحيث عندما يقرر أي جهاز في أي موقع إرسال البيانات تكون الـ VPN متاحة حيث يمكن لجميع الأجهزة في كل موقع التواصل باستخدام الـ VPN والحصول على جميع مزاياه دون مطالبة كل جهاز بإنشاء VPN خاص به.

تحدد IPsec مجموعة شائعة واحدة من القواعد لإنشاء شبكات VPN آمنة حيث تمثل IPsec بنية أو إطار عمل لخدمات الأمان لشبكات IP. الاسم نفسه ليس اختصارًا ولكنه مشتق من عنوان RFC الذي يعرفه (RFC 4301 ، Security Architecture for the Internet Protocol) والذي يُسمى بشكل عام أمان IP ، أو IPsec.

يحدد IPsec كيف يمكن لجهازين متصلين بالإنترنت من تحقيق الأهداف الرئيسية لشبكة VPN (السرية ، والمصادقة ، وتكامل البيانات ، ومنع إعادة التشغيل). لا يحدد IPsec طريقة واحدة فقط لتشغيل الـ VPN بل لديه العديد من الخيارات المختلفة وذلك لكل ميزة من ميزات VPN وتتمثل إحدى نقاط قوة IPsec في أنه يمكن إضافته وتغييره بمرور الوقت عند الرغبة في إجراء تحسينات على وظائف الأمان الفردية.

قد تبدو فكرة التشفير في IPsec صعبة ولكن إذا تجاهلت جانب الرياضيات في الموضوع فإن تشفير IPsec ليس بالأمر الصعب للغاية في الفهم. فهو يستخدم زوجاً من خوارزميات التشفير والتي تعد في الأساس معادلات رياضية لتلبية بعض المتطلبات.

أولًا ، الصيغتان الحسابيتان عبارة عن مجموعة متطابقة:

■ الأولى لإخفاء (تشفير) البيانات

■ الثانية لإعادة إنشاء (فك تشفير) البيانات الأصلية بناءً على البيانات المشفرة

إلى جانب تلك الوظائف الواضحة فقد تم اختيار الصيغتين الحسابيتين بحيث إذا اعترض المهاجم النص المشفر ولم يكن لديه كلمة المرور والمسماة (مفتاح التشفير) فسيكون فك تشفير تلك الحزمة أمراً صعباً بالإضافة إلى ذلك يتم اختيار الصيغ بحيث إذا قام المهاجم بفك تشفير حزمة واحدة فلن تمنح هذه المعلومات له أي مزايا تساعده في فك تشفير الحزم الأخرى.

تعمل عملية تشفير البيانات الخاصة بشبكة IPsec VPN بشكل عام كما هو موضح في الشكل أدناه لاحظ أن مفتاح التشفير يُعرف أيضًا باسم مفتاح الجلسة أو المفتاح المشترك أو مفتاح الجلسة المشتركة.

الخطوات الأربع الموضحة في الشكل هي كما يلي:

1. يقوم جهاز VPN المرسل مثل جهاز توجيه المكتب باضافة الحزمة الأصلية ومفتاح الجلسة في صيغة التشفير وحساب البيانات المشفرة.

2. يقوم جهاز VPN المرسل ايضاً بتغليف البيانات المشفرة في حزمة والتي تتضمن رأس IP جديد ورأس VPN.

3. يقوم جهاز VPN المرسل بإرسال هذه الحزمة الجديدة إلى جهاز VPN الوجهة.

4. يقوم جهاز VPN المتلقي بتشغيل واستخدام صيغة فك التشفير المطابقة لتلك المستخدمة في جهاز VPN المرسل لفك تشفير البيانات.

بينما يوضح الشكل السابق عملية التشفير الأساسية يُظهر الشكل أدناه نظرة أوسع لشبكات VPN IPsec على مستوى مؤسسة. بحيث تستخدم الأجهزة أولاً بعض تقنيات VPN ذات الصلة مثل (GRE) Generic Routing Encapsulation لإنشاء مفهوم النفق (رابط افتراضي بين أجهزة التوجيه) ومع وجود ثلاثة أنفاق من هذا القبيل والموضحة في الشكل أدناه وبدون IPsec يمكن استخدام كل نفق من هذه الانفاق لإعادة توجيه حركة المرور الغير المشفرة عبر الإنترنت بحيث يضيف IPsec ميزات الأمان إلى البيانات التي تتدفق عبر هذه الانفاق.

شبكات VPNs للوصول عن بعد مع TLS

وجدت شبكات (site-to-site VPN) لدعم أجهزة متعددة تعمل في كل موقع ويتم إنشاؤها عادةً بواسطة الأجهزة التي يدعمها فريق الـ IT. في المقابل يمكن للأجهزة الفردية أن تبدأ آلياً اتصالات VPN الخاصة بها في الحالات التي لا توجد فيها شبكة VPN دائمة (site-to-site VPN). على سبيل المثال يستطيع مستخدم ما الدخول إلى مقهى والاتصال بشبكة Wi-Fi المجانية ولكن هذا المقهى لا يحتوي على شبكة (site-to-site VPN) فحينها يستطيع جهاز المستخدم إنشاء اتصال VPN آمن للوصول عن بُعد إلى شبكة المؤسسة التي يعمل بها قبل إرسال أي بيانات للمؤسسة.

بينما تعمل أنفاق IPsec و GRE (أو غيرهما) بشكل جيد لشبكات (site-to-site VPN) غالباً ما تستخدم شبكات VPN للوصول عن بُعد بروتوكول أمان طبقة النقل (TLS) لإنشاء جلسة VPN آمنة.

يستخدم TLS اليوم في العديد من الاستخدامات في حين أن أكثرها شيوعًا هو توفير ميزات أمان لـ HTTPS بحيث تدعم متصفحات الويب اليوم HTTPS مع TLS كطريقة لإنشاء اتصال آمن آلياً من متصفح الويب إلى خادم ويب مما يعني الوصول الآمن عبر الإنترنت والذي يدعم بطبيعة الحال المعاملات المالية. وحتى يتم ذلك يقوم المستعرض بإنشاء اتصال TCP برقم منفذ معروف هو 443 ثم يقوم بتهيئة جلسة TLS ثم يقوم TLS بتشفير البيانات المرسلة بين المتصفح والخادم والمصادقة على المستخدم وبعد ذلك تتدفق رسائل HTTP عبر اتصال TLS VPN.

تعمل وظائف TLS الموجودة في مستعرض الويب على إنشاء جلسة تصفح ويب آمنة واحدة وكل جلسة تؤمن فقط البيانات المرسلة في تلك الجلسة إلا أنه يمكن استخدام تقنية TLS نفسها لإنشاء عميل VPN يؤمن جميع الحزم من الجهاز إلى الموقع باستخدام (Cisco VPN client). وهو برنامج موجود على كمبيوتر المستخدم ويستخدم TLS لإنشاء أحد طرفي نفق الوصول عن بُعد لشبكة VPN. ونتيجة لذلك يتم تشفير جميع الحزم المرسلة إلى الطرف الآخر من النفق وليس فقط تلك التي يتم إرسالها عبر اتصال HTTP واحد في متصفح الويب.

يقارن الشكل أدناه خيار إنشاء جلسة VPN للوصول عن بُعد لشبكة VPN من كمبيوتر إلى موقع وكذلك جلسة HTTPS واحدة فيظهر في الشكل نفق VPN للكمبيوتر الشخصي باستخدام AnyConnect Client لإنشاء عميل VPN بحيث يقوم Client AnyConnect بإنشاء نفق TLS لجدار الحماية الذي تم تثبيته ليقوم عملاء VPN بالاتصال به ويقوم النفق بتشفير جميع حركات المرور بحيث يمكن لجهاز الكمبيوتر A استخدام أي تطبيق متاح على شبكة المؤسسة على يمين الشكل.

لاحظ أنه بينما يوضح الشكل جدار الحماية المستخدم في موقع المؤسسة الرئيسي يمكن أيضًا استخدام العديد من أنواع الأجهزة على جانب الخادم لاتصال TLS.

يُظهر الجزء السفلي من الشكل أعلاه عميل VPN يدعم تطبيق ويب لصفحة واحدة لتبويب مستعرض الويب يشبه ذلك إلى حد كبير ما يحدث عند الاتصال بأي موقع ويب آمن هذه الأيام بحيث تستخدم الجلسة TLS ولذلك يتم تشفير كل حركة المرور المرسلة من وإلى صفحة تبويب مستعرض الويب باستخدام TLS. لاحظ أن الكمبيوتر الشخصي B لا يستخدم عميل AnyConnect ويقوم المستخدم ببساطة بفتح مستعرض ويب للتصفح إلى الخادم S2